av Mikael Winterkvist | aug 22, 2025 | Bluesky, Säkerhet, Threads

Miljontals användare av flera ledande lösenordshanterare riskerar nu ökad utsatthet efter att forskare varnat för allvarliga säkerhetsbrister. Vid den senaste hackerkonferensen DEF CON 33 avslöjades att sårbarheter i form av så kallade clickjacking-attacker ännu inte har åtgärdats.

Utnyttjas bristerna kan angripare stjäla känslig information som inloggningsuppgifter, autentiseringskoder och finansiella data.

Säkerhetsforskaren Marek Tóth presenterade resultaten och pekade på att webbläsartillägg för sex olika lösenordshanterare är sårbara. Bland de drabbade finns 1Password, Bitwarden, Enpass, iCloud Passwords, LastPass och LogMeOnce. Enligt Tóth kvarstår bristerna även i de senaste versionerna av programmen som testades den 19 augusti 2025.

Clickjacking

Clickjacking är en teknik där angripare placerar osynliga knappar eller formulär ovanpå legitima webbsidor. När användaren klickar på det synliga innehållet aktiveras i själva verket dolda element. På så sätt kan känslig information exponeras utan att användaren förstår vad som händer.

Tóths arbete utvecklar tidigare kända metoder för clickjacking och visar hur de kan riktas mot webbläsartillägg. Angreppen kan exempelvis göra delar av lösenordshanteraren osynliga, lägga falska element ovanpå riktiga eller följa muspekaren så att varje klick riskerar att avslöja information.

Sårbarhet

Av de elva populära lösenordshanterare som testades visade samtliga minst en sårbarhet för denna typ av attack. Tóth kontaktade de berörda företagen redan i april 2025 för att informera dem i förväg innan sin presentation på DEF CON. Senare bekräftade säkerhetsföretaget Socket resultaten och arbetar nu tillsammans med utvecklarna för att tilldela officiella CVE-identifierare till de drabbade produkterna.

av Mikael Winterkvist | aug 21, 2025 | Bluesky, Säkerhet, Threads

Apple har släppt en rad uppdateringar som åtgärdar en allvarlig säkerhetsbrist som enligt företaget kan ha utnyttjats i ute på nätet. Uppdateringarna omfattar iOS 18.6.2 för iPhone, iPadOS 18.6.2 för iPad samt nya versioner av macOS.

Sårbarheten finns i ramverket ImageIO, som hanterar bildfiler i Apples system. Enligt Apples säkerhetsdokument kan en skadlig bildfil leda till minneskorruption. Företaget uppger att man känner till rapporter om att bristen kan ha utnyttjats i mycket sofistikerade attacker riktade mot enskilda personer.

Säkerhetshålet har identifierats som CVE-2025-43300. Apple skriver att felet har åtgärdats genom förbättrad kontroll av minnesgränser.

Förutom i iOS 18.6.2 och iPadOS 18.6.2 är patchen också inkluderad i macOS Sequoia 15.6.1 och macOS Ventura 13.7.8. Eftersom Apple bekräftar att sårbarheten kan ha utnyttjats rekommenderas användare att uppdatera sina enheter omedelbart.

Apple

av Mikael Winterkvist | aug 20, 2025 | Bluesky, Säkerhet, Threads

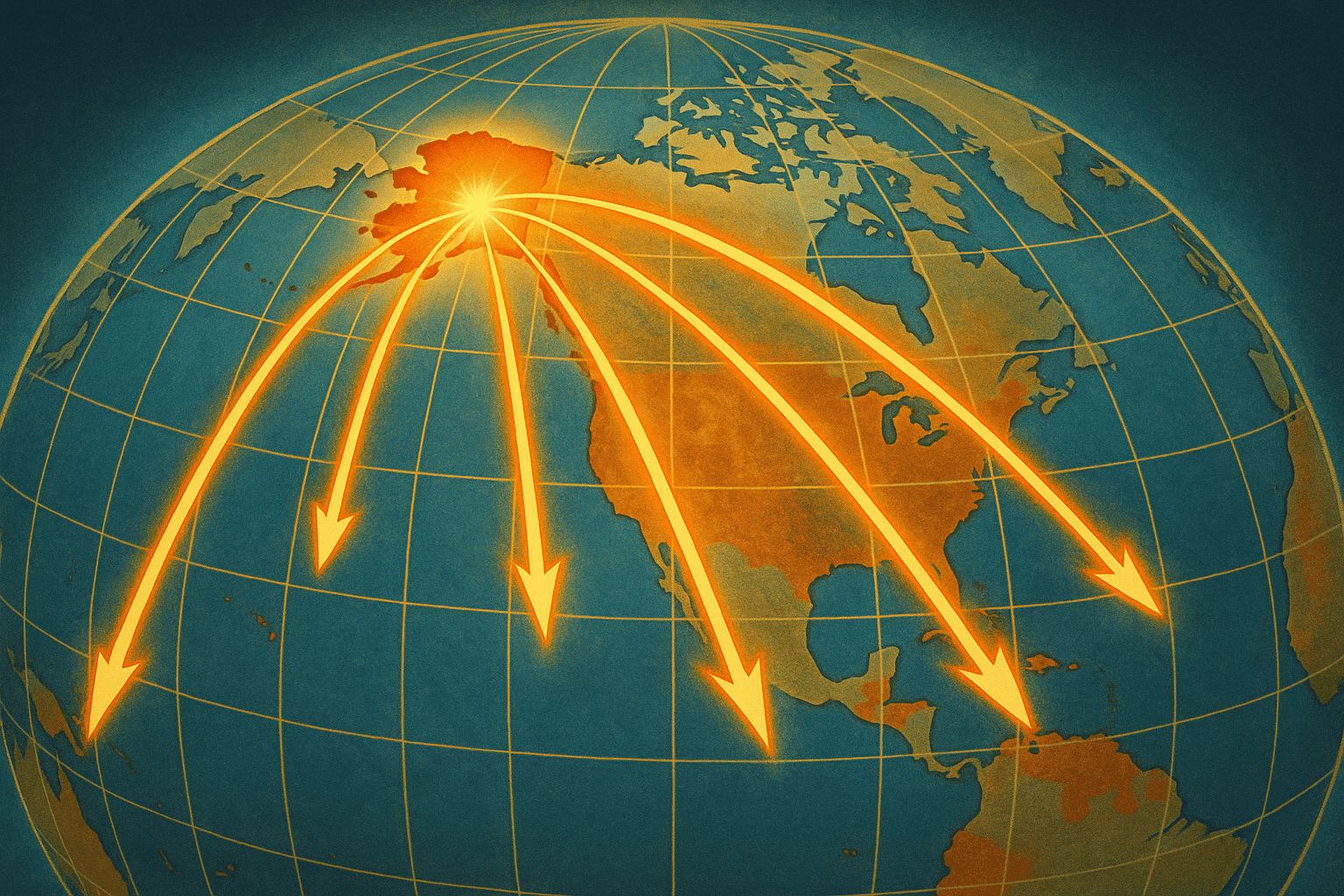

Amerikanska myndigheter har tagit kontroll över det stora DDoS-nätverket Rapper Bot och stoppat pågående attacker som beskrivs som några av de kraftfullaste som registrerats. Enligt utredarna kunde nätverket nå upp till sex terabit per sekund under sina mest omfattande angrepp. Offren finns spridda över 80 länder.

Ingripandet skedde efter att en 22-årig man i Oregon identifierats som huvudutvecklare och administratör av botnätet, som även är känt under namnen Eleven Eleven Botnet och CowBot. Mannen, Ethan Foltz från Eugene, åtalas nu i Alaska för medhjälp till dataintrång. Han riskerar upp till tio års fängelse.

18 000 unika mål

Enligt myndigheterna har Rapper Bot genomfört mer än 370 000 attacker sedan 2021, riktade mot 18 000 unika mål. Angreppen utfördes via tiotusentals infekterade enheter, bland annat digitala videoinspelare och Wi-Fi-routrar, och låg ofta på mellan två och tre terabit per sekund.

De mest drabbade länderna är Kina, Japan, USA, Irland och Hongkong, men effekterna har märkts globalt. Utredarna bedömer att miljontals IoT-enheter kan ha infekterats under åren nätverket varit aktivt.

Spåren ledde till Foltz genom en koppling mellan en värdtjänst och ett PayPal-konto som visade sig tillhöra honom. Utredarna fann även att samma IP-adress användes för att komma åt hans e-post, internetleverantör och PayPal, trots försök att dölja spåren med VPN. Enligt rättsdokument sökte han dessutom själv regelbundet på namnet Rapper Bot och följde säkerhetsbloggar för att hålla koll på vad som var känt om nätverket.

Husrannsakan

Vid en husrannsakan i början av augusti erkände Foltz under förhör att han var huvudansvarig administratör för Rapper Bot. Han uppgav också att koden byggde vidare på de tidigare botnäten Mirai, Tsunami och fBot, och att en samarbetspartner med aliaset ”SlayKings” deltagit i utvecklingen.

På myndigheternas begäran stängde Foltz själv ner nätverkets möjligheter att utföra nya attacker och överlämnade administrativ kontroll till utredarna. Han har ännu inte gripits, men åklagare har begärt att en stämning utfärdas.

I arbetet med att fälla nätverket har flera stora företag bistått, bland andra Akamai, Amazon Web Services, Cloudflare, Digital Ocean, Flashpoint, Google, PayPal och säkerhetsbolaget Unit 221B.

Källa:

CyberScoop

av Mikael Winterkvist | aug 16, 2025 | Bluesky, Säkerhet, Threads

macOS har ett rykte om sig att vara säkert, men det betyder inte att du kan slappna av helt. Även om Apple bygger in många skydd är hoten fler och mer avancerade än många tror.

Med några enkla rutiner kan du minska risken för att drabbas – här är hur du som vanlig användare kan stärka din säkerhet.

-

Håll system och appar uppdaterade

Installera alltid Apples säkerhetsuppdateringar så snart de släpps, även mindre patchar.

-

Ladda bara ner program från betrodda källor

Använd Mac App Store eller utvecklares officiella webbplatser – undvik piratkopierad och crackad mjukvara.

-

Var försiktig med gratisappar

Läs användarrecensioner och kontrollera om appen har rykte om sig att innehålla reklamprogram eller bundleware.

-

Granska webbläsartillägg

Installera bara tillägg från officiella källor och radera de du inte använder.

-

Var vaksam på phishing

Dubbelkolla alltid webbadresser innan du loggar in och klicka inte på länkar i misstänkta e-postmeddelanden.

-

Avinstallera onödiga fjärrstyrningsverktyg

Om du inte uttryckligen behöver dem, ta bort dem helt.

-

Använd ett modernt macOS

Uppgradera om din version inte längre får säkerhetsuppdateringar.

-

Ha säkerhetskopior

Använd Time Machine eller annan backup-lösning för att kunna återställa vid angrepp.

-

Skydda nätverket

Använd säkra lösenord till Wi-Fi och slå på brandväggen i macOS.

-

Var medveten om social ingenjörskonst

Fråga alltid dig själv om någon kan ha en dold agenda innan du lämnar ut personliga uppgifter.

av Mikael Winterkvist | aug 16, 2025 | Bluesky, Säkerhet, Threads

macOS är ett av de mest robusta operativsystemen på konsumentmarknaden, men det är inte immunt mot angrepp. Hoten är fler än många tror och sträcker sig från avancerade sårbarheter som utnyttjas i riktade attacker till social ingenjörskonst som lurar användaren att lämna ifrån sig uppgifter. Här är tio av de största säkerhetsriskerna att känna till just nu.

1. Zero-day-sårbarheter

Apple släpper regelbundet säkerhetsuppdateringar för att täppa till okända sårbarheter som angripare utnyttjar innan de upptäcks. Dessa används ofta i riktade attacker mot journalister, politiska aktivister och företag.

2. Skadlig kod i piratkopierad programvara

Trots att macOS har Gatekeeper och notarization finns risker när användare installerar appar från inofficiella källor. Crackade appar sprids ofta med trojaner och kryptogrävare.

3. Adware och ”bundleware”

Inte lika farliga som ransomware, men irriterande och ibland aggressiva. Många gratisappar kommer med medföljande reklamprogram som ändrar webbläsarinställningar och spårar aktivitet.

4. Supply chain-attacker

Angripare infekterar legitima utvecklares program innan de distribueras, som i fallet med Xcode-infektioner (”XcodeGhost”).

5. Phishing och social engineering

macOS-användare är inte immuna mot nätfiske. Falska inloggningssidor för Apple-ID, bankinloggningar och arbetsplatsverktyg är vanliga.

6. Fjärrstyrningsverktyg (RATs)

Skadlig kod som ger angriparen full kontroll över datorn. Ofta maskerad som legitima systemverktyg.

7. Exploatering av gamla versioner

Många användare kör äldre macOS-versioner som inte längre får säkerhetsuppdateringar, vilket öppnar för kända sårbarheter.

8. Skadliga webbläsartillägg

Tillägg med dolda funktioner som spårning eller injicering av annonser kan kringgå Apples säkerhetsfilter om de installeras utanför Mac App Store.

9. Sidokanalsattacker via hårdvara

Även om ovanliga, finns risk för attacker som utnyttjar CPU-svagheter liknande Spectre/Meltdown.

10. Målriktade spionprogram

Verktyg som Pegasus och Predator har rapporterats även på macOS i mycket riktade attacker.

Så vad kan du som användare gör åt allt det här då?

Det kommer i nästa text!

av Mikael Winterkvist | aug 15, 2025 | Bluesky, Säkerhet, Threads

Under våren 2025 har både Norge och Polen rapporterat cyberattacker mot sina vattensystem. Anfallen har kopplats till ryska cyberaktörer, enligt nationella säkerhetstjänster.

I Norge tog ryska hackare i april kontroll över en damm i Bremanger – de öppnade flödesporten och släppte ut 500 liter vatten per sekund under fyra timmar innan attacken avbröts. Landets säkerhetstjänst (PST), representerad av Beate Gangås, beskrev angreppet som en symbolisk handling: “Syftet med sådana operationer är att påverka och skapa rädsla eller oro hos befolkningen.” Attacken riktade sig inte mot fysisk skada men belyste sårbarheten i kritisk infrastruktur.

Polen

Även Polen har drabbats. Deras digitalminister och vice premiärminister, Krzysztof Gawkowski, berättade nyligen att landet lyckades avvärja en attack mot ett större stads vattensystem. Gawkowski konstaterade att ryska militära underrättelsetjänsten, GRU, tredubblade sina cyberoperationer mot Polen under 2025. Polen har svarat med EU:s första gemensamma civila-militär cybersäkerhetsstyrka, som enligt Gawkowski neutraliserat 99 procent av attackerna.

De här incidenterna är en påminnelse om hur sårbara kritiska samhällsfunktioner – vatten, el, data – är i den skuggformade cyberkonflikt som pågår i Europa. Även om skadan i bägge fallen var begränsad, har attackerna ett tydligt psykologiskt syfte: att visa kapacitet och hot, snarare än att skapa direkt kaos.

Dark Reading