av Mikael Winterkvist | aug 10, 2024 | Bluesky, Säkerhet, Threads

The Dark Web, den del av nätet som de flesta av oss inte ser och inte besöker – här finns mängder av olagliga webbplatser, e-butiker med droghandel, här kan du köpa vapen och den hetaste produkten just nu är kapade konton till olika AI-tjänster.

Försäljning av kapade, stulna konton är inget nytt i den här ljusskygga branschen. Du kan köpa konton till Netflix, låta någon annan betala för ditt tittande och du kan köpa hackade e-postkonton för att skicka ut ovälkommen reklam – spam.

Ny produkt

Nu har en ny produkt dykt upp – kapade, stulna konton för olika AI-tjänster. Enligt en studie gjord av eSentire så är handeln med stulna konton omfattande, runt 400 nya konton (i snitt) bjuds ut till försäljning, varje dag.

Kriminella annonserar ut inloggningsuppgifterna på i första hand populära ryska underjordiska handelsplatser som specialiserar sig på allt från skadlig programvara, för att stjäla information, till stulna konton. Det finns en koppling här – mjukvara för att stjäla information används för att stjäla konton.

På de här webbplatserna finns även stulna kredit- och betalkort och mängder av andra typer av konton.

Åtråvärda

Stulna konton till AI-tjänster är speciellt åtråvärda i Ryssland av två orsaker – landet är föremål för hårda restriktioner och ryska medborgare har svårt för att inte säga i det närmaste omöjligt att köpa tillgång till AI-tjänster lagligt. I olagliga kretsar så används inte kontouppgifterna för att skapa bilder, texter eller memes – de används för att skapa kod och för att ta fram lösningar för att kunna attackera andra system.

Enligt studien så använder brottslingar AI för att skapa övertygande nätfiskekampanjer, utveckla sofistikerad skadlig programvara och för att utveckla chatbotar för sina underjordiska forum.

Stulna konton för AI-tjänster används för att utveckla nya olagliga metoder, olagligt mjukvara och för support i de egna olagliga webbplatserna.

Konsult

Forskarna skriver att en av de mest framträdande underjordiska marknaderna bästsäljare var konton kopplade till LLM Paradise. Brottslingarna erbjuder även rena konsulttjänster. Behöver du hjälp med att skriva instruktioner för AI-tjänsterna så kan de hjälpa till, förutom att sälja stulna konton till dig.

I listan över pr9dukter finns GPT-4 eller Claude API-nycklar till priset $15 per tjänst. OpenAI-modeller ligger på mellan $5 och $30 per miljon använda tokens.

eSentire

av Mikael Winterkvist | aug 2, 2024 | Bluesky, Säkerhet, Threads

En grupp forskare vid universitetet KU Leuven i Belgien har gått igenom och analyserat sex populära dejtingappar och har konstaterat att de kan läcka känslig personlig information.

Dejtingapparna Hinge, Happn, Bumble, Grindr, Badoo och Hily innehåller en brist i den information som visas och kan med det som kallas ”triangulering” innebär att obehöriga kan ta reda på exakt var en användare befinner sig.

Triangulering

Termen ”triangulering” kommer från en metod där tre punkter mäts exempelvis i en GPS för att bestämma det relativa avståndet till ett mål.

Karel Dhondt, en av forskarna, säger till TechCrunch att en användare skulle kunna hitta en annan användare upp till ”2 meter” bort med hjälp av ”triangulering”.

“It was somewhat surprising that known issues were still present in these popular apps,” Karel Dhondt, one of the researchers, told TechCrunch. While this technique doesn’t reveal the exact GPS coordinates of the victim, “I’d say 2 meters is close enough to pinpoint the user,” Dhondt said.

TechCrunch

av Mikael Winterkvist | aug 1, 2024 | Bluesky, Säkerhet, Threads

Säkerhetsföretaget Zimperium rapporter om en stor omfattande, global attack riktad mot Android-enheter som hittats i minsy 113 länder och attacken har pågått sedan februari 2022.

Zimperium rapporterar att de hittat minst 107 000 olika varianter av skadlig kod som kan kopplas till attacken där obehöriga försöker stjäla 2FA-koder, pinkoder, som skickas ut via SMS. Engångslösenord (OTP), tvåfaktor-inloggning, tillför ett extra skyddande lager av säkerhet för konton och vissa tjänster skickar ut koderna med meddelanden/SMS.

Fem steg

Attacken genomförs i huvudsak i fem steg, enligt Zimperium:

Steg 1: Appinstallation – En ulv i fårkläder

Offret luras att sidladda en skadlig applikation antingen genom en vilseledande reklam som efterliknar en legitim appbutik eller genom att använda automatiserade Telegram-bots som kommunicerar direkt med målet.

Steg 2: Tillståndsbegäranden – Få åtkomst

Vid installationen begär det skadliga programmet läsbehörighet för SMS-meddelandet. Även om legitima applikationer kan kräva SMS-behörigheter för specifika, väldefinierade funktioner, är den här appens begäran avsedd att exfiltrera offrets privata SMS-kommunikation.

Steg 3: Kommando- och kontrollserverhämtning

Den skadliga programvaran kommunicerar med en central server dit informationen skickas.

Steg 4: C&C-kommunikation – Incheckning och uppladdning av data

Mär appen installerats och fått tillgång till SMS-meddelanden upprättar den infekterade enheten en anslutning till servern. Denna kommunikation tjänar ett dubbelt syfte; 1) Skadlig programvara registrerar sin närvaro på servern, bekräftar dess driftstatus, och 2) Etablerar en kanal för att överföra stulna SMS-meddelanden, inklusive eventuella värdefulla OTP-koder.

Steg 5: OTP Harvesting – The Silent Interceptor

Den skadliga programvara förblir dold och övervakar ständigt nya inkommande SMS-meddelanden. Dess primära mål är OTP:er som används för kontoverifiering online.

Attacken

Zimperium säger att över 2 600 Telegram-bots används i attackerna för att marknadsföra olika Android APKs, som kontrolleras av 13 kommando- och kontrollservrar (C2).

De flesta av offren för denna kampanj finns i Indien och Ryssland, medan Brasilien, Mexiko och USA det finns också ett betydande antal offer i USA.

Webbplats

Zimperium har spårat att den skadlig programvara överför de infångade SMS-meddelandena till en specifik API-slutpunkt på webbplatsen ’fastsms.su.’ Webbplatsen tillåter besökare att köpa åtkomst till ”virtuella” telefonnummer i främmande länder, som de kan använda för anonymisering och för att autentisera till onlineplattformar och tjänster.

Sidladdning

Även om detta berör Android så finns en rak, tydlig koppling till iOS – i och med att det som kallas sidladdning nu, enligt nya regler inom EU, ska vara tillåtet. Apple måste tillåta användare att ladda ned och installera appar utanför App Store sedan 2023. Det öppnar upp en helt annan exponering för risker för användare av iOS – om de väljer att installera appar utanför App Store.

Teoretiskt är det naturligtvis inte helt uteslutet att det skulle vara möjligt att få in liknande appar även i Apples App Store men det är betydligt svårare än att lägga upp appar på en hemsida som kan laddas ned av användaren direkt. Därför bör du som användare vara mycket noga, extra noga med att kontrollera appar som ska installeras utanför App Store – även om de installeras via en alternativ App Store som ser seriös ut.

av Mikael Winterkvist | jul 29, 2024 | Bluesky, Säkerhet, Threads

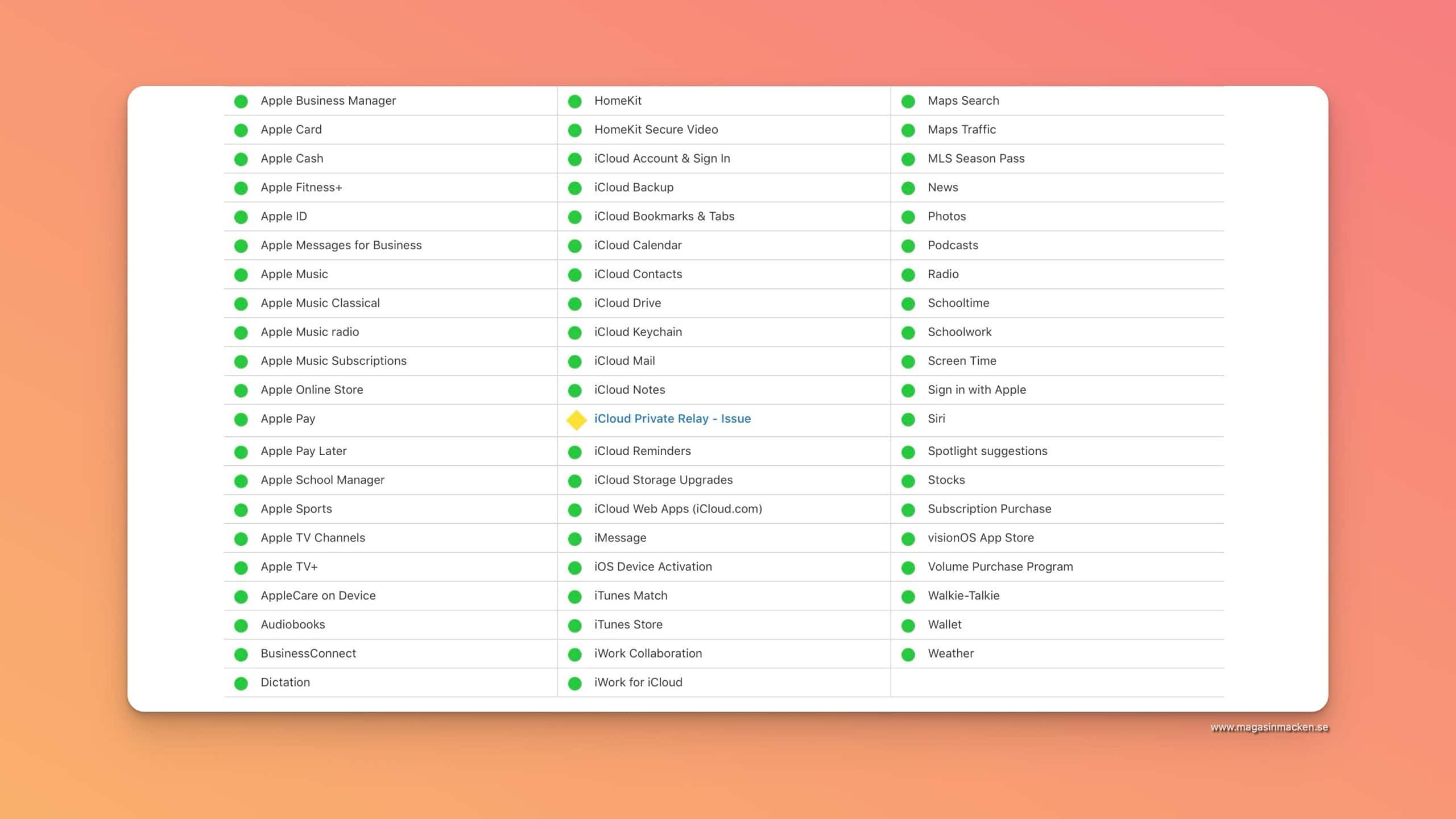

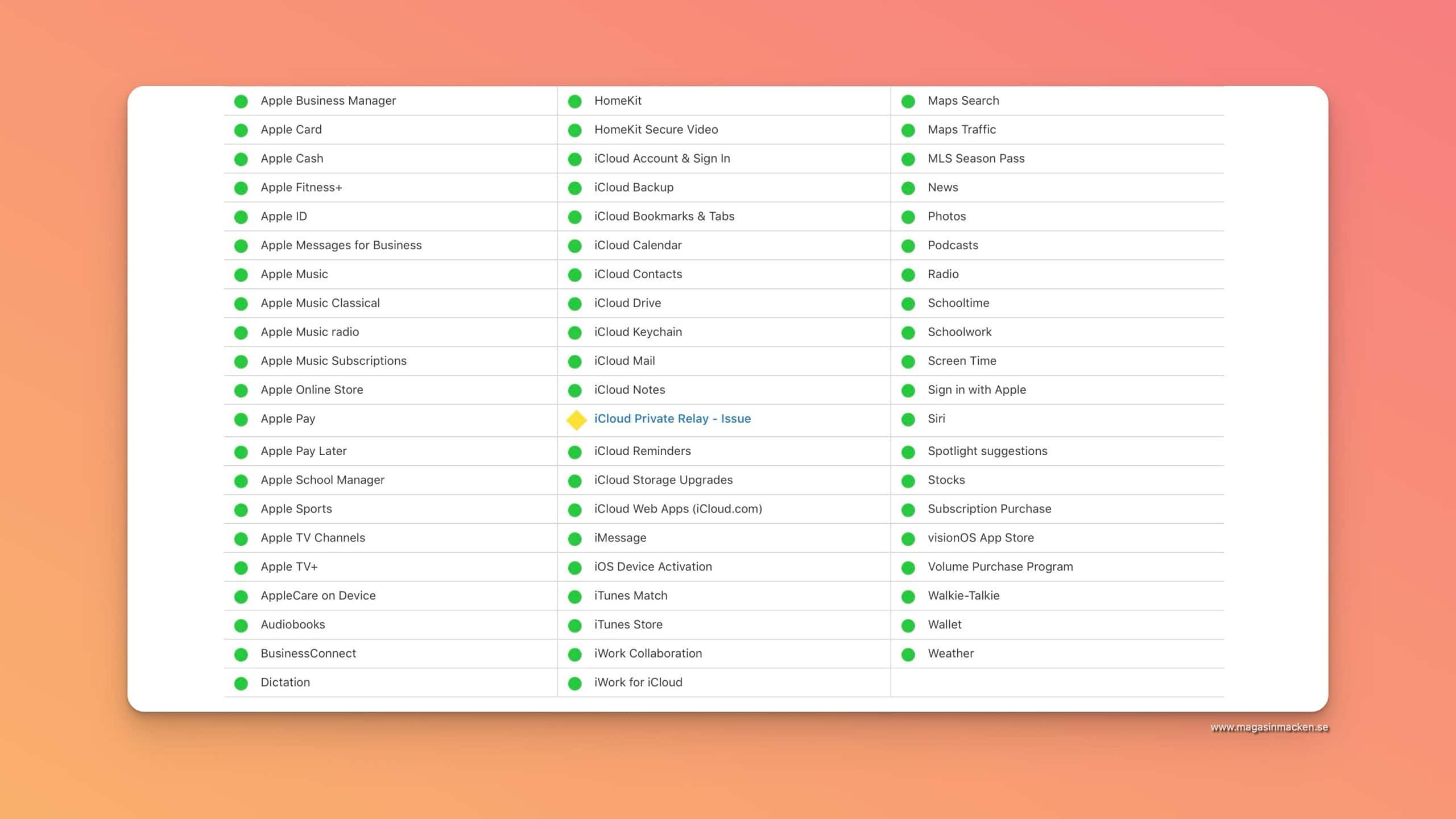

Först nu, idag, måndag den 29 juli så har Apple löst problemen med Private Relay som störst Safari och andra program i Apples plattform. Det har i stort sett tagit tre dagar att åtgärda ett problem med en funktion som Apple uppmanar oss att använda och som påverkar mer än en funktion i dina Apple-prylar.

Problemen började den 26 juli och störningarna drabbade användare som aktiverat det som kallas Private Realy.

iPhone

Har du tjänsten aktiverad så kan det förklara varför du kan ha haft problem, fram till nu, med att göra sökningar, surfa till webadresser och så vidare. I första hand så drabbade problemen Safari på iPhone och iPad.

Strular Safari för dig – du är inte ensam, Apple har problem

Döljer

Enkelt uttryckt så döljer Private Relay din IP-adress och gör det svårare för datatrålare och andra som samlar in data ute på nätet från att samla in data om just dig. Det ska inte blandas samman med en VPN-uppkoppling som både döljer din IP-adress och krypterar kommunikationen.

Private Relay via iCloud kräver ett abonnemang, iCloud+.

Med Privat reläservice på iCloud hindras webbplatser och nätverksleverantörer från att skapa en detaljerad profil om dig. När Privat reläservice är aktiverad krypteras trafiken som lämnar din enhet och skickas genom två olika internetreläer. Det här förhindrar webbsidor från att se din IP-adress och plats och närverksleverantörer från att samla in din webbläsaraktivitet. Ingen vet varken vem du är eller vilka webbplatser du besöker.

Apple

Det här är alltså en central betaltjänst – som inte fungerat på i det närmaste tre dagar.

Det duger inte Apple!

av Mikael Winterkvist | jul 29, 2024 | Bluesky, Säkerhet, Threads

Semestertider och när flera är lediga brukar betyda att det är sommar och sol – säkra tecken. Ett annat säkert tecken är att det är då nätfiskarna och bedragarna härjar som mest.

Semestertider och när flera är lediga brukar betyda att det är sommar och sol – säkra tecken. Ett annat säkert tecken är att det är då nätfiskarna och bedragarna härjar som mest.

Bedragarna vet att eposten kan hanteras av en som inte är så van, en medarbetare som hoppar in medan de andra är lediga eller så sitter det en vikarie och hanterar det som kommer in. Chansen att lyckas med ett bedrägeri ökar och det är därför mängden spam ökar.

Den del av de här bedrägeriförsöken är lätta att genomskåda. De kan ha skickats till fel mottgare, vara illa översatta eller så ser de inte som riktiga mail gör.

Mailet ovan ser seriöst ut och hade någon annan än jag tagit emot det så är det inte uteslutet att det hade sjunkit igenom och en faktura från ett bolag som vi aldrig har gjort affärer med, om det ens existerar, och skickat till en adress som vi aldrig använder får fakturor.

Fakturan

Mailet är försåtligt formulerat och upplagt – det finns en knapp för att den missade fakturan snabbt ska kunna betala och summan var dessutom ganska låg. Allt för att den som tar emot mailet ska tro att en mindre faktura missats, och sedan se till att betala den för att lösa problemet.

Kollas epostadressen så går den inte till den som utger sig för att vara avsändare. Guiden och informationen leder inte heller till ”företaget”, eller till olika adresser och domäner. Den här typen av försök till bedrägerier är tämligen enkla att avslöja.

Se upp för nätfiskare och bedragare – så här avslöjar du dem

av Mikael Winterkvist | jul 23, 2024 | Bluesky, Säkerhet, Threads

Indiens största växlingsbolag för cryptovalutor, WazirX, har hackats och enligt uppgifter så kan 234.9 miljoner dollar i cryptovalutor har stulits i samband med intrånget.

Det Binance-ägda WazirX, Indiens största kryptobörs, har utsatts för en cyberattack som resulterade i stöld av cryptovalutor till ett värde av över 230 miljoner dollar, vilket motsvarar nästan hälften av bolagets beräknade reserver.

Experter misstänker att den ökända Lazarus-gruppen, som påstås stödjas av Nordkorea, kan ligga bakom attacken. Gruppen är känd för att rikta in sig på kryptobörser och returnerar sällan eller aldrig några stulna pengar. Tvärtom, gruppen har stöd av den Nordkoreanska regimen och stöld av cryptovalutor är sedan en längre tid tillbaka ett sätt för regimen att tjäna pengar och på det sättet runda alla sanktioner mot landet.

Valutor

De stulna kryptovalutorna inkluderar ETH (52,5 miljoner USD), USDT (5,79 miljoner USD), PEPE (7,6 miljoner USD), GALA (3,5 miljoner USD), MATIC (11,24 miljoner USD) och SHIB (102 miljoner USD). Beskedet ledde till att priset på plattformens egna tokens dök med 25%. Attacken, som först rapporterades av Web3-säkerhetsföretaget Cyvers Alert, och senare bekräftades av WazirX den 18 juli, riktade sig mot en enda multi-sig-plånbok inom Ethereum-nätverket.

WazirX har nu utlyst en belöning på 23 miljoner dollar för den som kan lämna upplysningar om gärningsmännen.

HackRead

Semestertider och när flera är lediga brukar betyda att det är sommar och sol – säkra tecken. Ett annat säkert tecken är att det är då nätfiskarna och bedragarna härjar som mest.

Semestertider och när flera är lediga brukar betyda att det är sommar och sol – säkra tecken. Ett annat säkert tecken är att det är då nätfiskarna och bedragarna härjar som mest.